Вредоносное ПО (malware) - это назойливые или опасные программы,...

Начну свой рассказ с анекдота. Решили как-то Винни-Пух (ВП) и Пятачок (П) взять интервью у снежного человека. Ходили, искали, так и не нашли. Добрались до гор Сибири. Там ВП говорит:

"Пятачок давай разделимся, а то мы с тобой никогда его не найдем!"

Так и сделали. ВП искал, искал, никого нет. Решил найти Пятачка. Ходил, бродил, вдруг видит Пятачок лежит мертвый с разорванным ртом, а рядом диктофон валяется. ВП включил диктофон и слышит:

-Товарищ снежный человек, можно взять у вас интервью?

-Бери!

-Но...

-Бери!

-Но это же не интервью!

-Бери!

-А-а-а!

...

Вот и я решил взять интервью, не у снежного человека, конечно же;),

а у хакеров, людей, которых достаточно сложно найти и которые могут много чего интересного рассказать. Всем я задавал одинаковые вопросы (очень уж хотелось выяснить, чем отличаются между собой эти невидимки;), не все из которых имеют отношения к компьютерам. Не буду особо вдаваться в то, как я находил реальных хакеров (оставлю это профессиональной тайной), скажу лишь, что некоторые из них достаточно известны в узких кругах, других

порекомендовали знающие люди, третьих приходилось искать самому.

Интервью №1 (Sidex)

1) Нужна ли Вам известность?

Меня не интересует "массовая" известность. Такая чтобы, обо мне говорили обыватели и писали в журналах, далёких от компьютерной безопасности, и компьютеров вообще. Например, мне несимпатична популярность пресловутого Митника, Левина или последней "звёздочки" - Mafia Boy`я. Скорее интересует "узкая" известность среди людей наиболее компетентных и авторитетных. Как говорилось "лучше меньше, да лучше".

2) Как стать хакером?

Никто не спрашивает: как стать обрубщиком ватников? Тогда почему вопрос имеет отношения к "специальности"

- хакер? Это не более чем миф для вскормки подростков: ты станешь хакером, мы научим быть тебя хакером, ты должен стать хакером, американское "How become a hacker". Я же хотел, чтобы молодые люди, задающиеся поднятым вопросом, сменили его на: как стать специалистом по компьютерной безопасности? Тут я бы советовал получить максимум фундаментальных знаний, как то: работа с различными операционными системами, разнообразное программирование, иностранные языки (общения:), протоколы коммуникации, аппаратное устройство техники и т.д. А получив необходимое в нужном объёме, обратиться к более конкретным источникам информации: новостным лентам/сайтам, рассылкам по безопасности, контактам со знающими людьми в интересующей области, тем же книгам, и, конечно, актуальной периодике, вроде того же журнала "Хакер".

3) Ваша любимая книга?

Ирвин Шоу "Богач, бедняк", "Хлеб по водам"; William Gibson

"Burning Chrome".

4) Ваша любимая музыка?

Электронная "фундаментальная" музыка: Kraftwerk, Future sound of London, The Orb, Orbital. И современные эксперименты: Dust brothers, Chemical brothers (ранние и самые последние работы), Primal scream, Apollo 440, Paul Oakenfold, easy listening от Cafe del

Mar.

5) Ваше любимое кино?

Очень тронул фильм "Бойцовский клуб". Но его массовость и неглубина идеи, не позволяют назвать его любимым. Итого, затрудняюсь назвать любимое кино, т.к. логичным было бы написать здесь западный фильм. Я же не постеснялся бы назвать - "Хрусталёв, машину" от супер-режиссёра Германа, что, к сожалению, лишь изредка радует нас своими работами. Из совсем небюджетного кино - "Железная пята олигархии" "нежного"-Баширова.

Ну во-первых, не нужно путать хакера и кракера.... Ломал я разные программульки, но "ломы" мне не запоминаются - в них нет интереса. Интереснее созидать, чем ломать.

9) Есть ли у вас девушка?

Смешной вопрос, разумеется - русские;-). Хотя дело не в национальности...

Linux, Solaris, WinNT

Для разных задач - разные ОС, тут нет и не может быть однозначного ответа.

компьютером?

От 12 до 24.

15) Что Вы думаете о Гейтсе?

Человек, сделавший состояние на человеческой лени и глупости. Приход Гейтса был неизбежен, не было бы его - был бы кто-то другой.

Интервью №4 (TEN)

1) Нужна ли Вам известность?

2) Как стать хакером?

3) Ваша любимая книга?

"Как программировать на C++"

4) Ваша любимая музыка?

5) Ваше любимое кино?

"Иван Васильевич меняет профессию"

7) Самый запомнившийся взлом.

Взлом, когда тебя ловят - самый запоминающийся взлом:).

8) Кого вы считаете самым выдающимся хакером?

Кевин Митник.

9) Есть ли у вас девушка?

10) Хакеры какой национальности самые лучшие?

Русские, конечно.

11) Какие операционные системы стоят на Вашем компьютере?

WinNT 4.0 Workstation и FreeBSD.

12) Какую ОС Вы считаете лучшей?

13) Сколько часов в день вы проводите за

компьютером?

Не меньше 7.

14) На каких языках программируете?

15) Что Вы думаете о Гейтсе?

Хе-Хе! Что я думаю о Гейтсе? Козёл он!

Интервью №5 (Blackhole)

1) Нужна ли Вам известность?

Нет, совсем не нужна.

2) Как стать хакером?

Любить программирование и виртуозно знать его корни - Ассемблер.

3) Ваша любимая книга?

"Война и мир" Толстого.

4) Ваша любимая музыка?

Иоган Себастьян Бах. Сейчас, например, звучат великолепные "Французские сюиты".

5) Ваше любимое кино?

Перечисление заняло бы слишком много времени. Смотрю по настроению.

7) Самый запомнившийся взлом.

Это запрещено законодательством РФ 😉

8) Кого вы считаете самым выдающимся хакером?

Кевина Митника и Роберта Морриса.

9) Есть ли у вас девушка?

Конечно, есть.

10) Хакеры какой национальности самые лучшие?

У меня нет такой статистики. Думаю, что каждый может достигнуть успехов.

11) Какие операционные системы стоят на Вашем компьютере?

MS DOS и Windows NT.

12) Какую ОС Вы считаете лучшей?

13) Сколько часов в день вы проводите за

компьютером?

14) На каких языках программируете?

Ассемблер, C++ и Java.

15) Что Вы думаете о Гейтсе?

Молодец. Но его (Microsoft) языки программирования мне не по душе. И то, что он сделал с Java тоже не делает ему чести.

Спасибо.

Интервью №6 (VirVit)

1) Нужна ли Вам известность?

Смотря в какой сфере жизни.

2) Как стать хакером?

Учиться и еще раз учиться... А так же практиковаться...

3) Ваша любимая книга?

Архитектура ОС UNIX.

4) Ваша любимая музыка?

Rock-n-roll, rock, funk

5) Ваше любимое кино?

8) Кого вы считаете самым выдающимся хакером?

Не интересуюсь известными личностями, хотя Митник...

9) Есть ли у вас девушка?

10) Хакеры какой национальности самые лучшие?

11) Какие операционные системы стоят на Вашем компьютере?

Win98, Linux Black Cat 6.02

12) Какую ОС Вы считаете лучшей?

13) Сколько часов в день вы проводите за

компьютером?

14) На каких языках программируете?

C, C++, Asm, FoxPro.

15) Что Вы думаете о Гейтсе?

Ничего. Оказался в нужное время в нужном месте.

Интервью №7 (Myztic)

1) Нужна ли Вам известность?

Среди других хакеров, не помешало бы.

2) Как стать хакером?

Нужно иметь огромное терпение и желание учиться этому.

3) Ваша любимая книга?

"Атака на интернет".

4) Ваша любимая музыка?

HardCore techno.

5) Ваше любимое кино?

7) Самый запомнившийся взлом.

8) Кого вы считаете самым выдающимся хакером?

9) Есть ли у вас девушка?

10) Хакеры какой национальности самые лучшие?

Русские естессно.

11) Какие операционные системы стоят на Вашем компьютере?

Linux RH7.0 и Win98

12) Какую ОС Вы считаете лучшей?

Трудно сказать, в целом хорошие юниксо-подобные ОС.

13) Сколько часов в день вы проводите за

компьютером?

14) На каких языках программируете?

15) Что Вы думаете о Гейтсе?

Умный перец, додумался продавать софт, а вообще он жадный.

Вот такие пирожки 😉 Жаль только, что искренностью они не блещут (видно ведь как отвечают на вопрос про самый запомнившийся

взлом), но ведь, чтоб получать ответы на такие вопросы, надо быть одним из них. А они такие вопросы друг другу не задают...

Многих интересует вопрос, какая операционная система лучше подходит для хакерства. Сначала скажу, что почти каждый профессионал и эксперт использует для этого Linux или Unix . Несмотря на то что некоторые операции можно проводить из-под Windows и Mac OS , почти весь инструментарий разработан специально для Linux .

Но есть и некоторые исключения, как программыCain and Abel , Havij ,Zenmap и Metasploit , которые разработаны или могут быть перенесены на Windows .

Приложения для Linux , которые были разработаны под Linux , а затем перенесены на Windows, могут терять некоторые возможности. Вдобавок, некоторые опции, которые встроены в Linux , недоступны в Windows . По этой причине инструменты хакеров в большинстве случаев разработаны ТОЛЬКО для Linux .

В общем, чтобы стать высококлассным хакером, нужно овладеть некоторыми навыками в Linux , а также работать с такими дистрибутивами, какBackTrack или Kali .

Для тех, кто никогда не использовал Linux , посвященаэта подборка по основам Linux с акцентом на те навыки, которые понадобятся для хакерства. Итак, нужно запустить BackTrack или другой дистрибутив Linux .

После запуска BackTrack и входа в систему от имени пользователя «root », введите команду:

Bt > startx

Экран должен выглядеть примерно так.

Чтобы стать специалистом в Linux , нужно научиться пользоваться терминалом. В различных дистрибутивах Linux много вещей можно делать просто наведением указателя и щелчком, как это делается в Windows или Mac OS , но профессиональный хакер чтобы запустить большинство инструментов должен знать, как пользоваться терминалом.

Итак, открыть терминал можно щелкнув по его иконке в нижней панели. На экране должна появится картинка, похожая на эту.

Терминал в Linux

похож на командную строку в Windows

, но он гораздо мощнее. В отличие от командной строки, в терминале с Linux

можно делать ВСЕ и управлять системой более точно, чем в Windows

.

Терминал в Linux

похож на командную строку в Windows

, но он гораздо мощнее. В отличие от командной строки, в терминале с Linux

можно делать ВСЕ и управлять системой более точно, чем в Windows

.

Важно помнить, что в Linux регистр символов имеет значение. То есть команда «Desktop » отличается от «desktop », которая не то же самое, что «DeskTop ». Для некоторых новичков в Linux это вызывает сложности, поэтому требует запоминания.

Переходим к основам работы в Linux . Многие новички путаются в структуре файловой системы Linux . В Linux, в отличие от Windows, файловая система не привязана к физической памяти на диске, поэтому здесь нет системного диска c:\, как корня операционной системы Linux , но есть / .

Символ прямой слеш (/ ) представляет корень (root ) или верхнюю часть иерархии файловой системы. Все другие каталоги (папки) находятся ниже по структуре, наподобие папок и вложенных папок на диске c:\ .

Чтобы визуализировать файловую систему, посмотрите на схему ниже.

Важно иметь базовое понимание файловой структуры, потому что вам часто придется использовать терминал для навигации по файловой системе без инструмента, как Windows Explorer

.

Важно иметь базовое понимание файловой структуры, потому что вам часто придется использовать терминал для навигации по файловой системе без инструмента, как Windows Explorer

.

В этом графическом представлении есть несколько важных моментов, на которые нужно обратить внимание.

Каталог /bin – это место, где располагаются двоичные файлы. Программы, которые позволяют Linux работать.

/etc – это папка, в которой хранятся файлы конфигурации. В Linux почти все настроено при помощи текстовых файлов конфигурации, которые находятся в /etc .

В каталоге /dev помещаются файлы устройств, подобные драйверам в Windows .

/var – это место, в котором хранятся файлы журнала и другие файлы.

Терминал в BackTrack по умолчанию открывается в каталоге пользователя home . Как показано в графике выше, в иерархии это находится на одну ступень ниже от корневого каталога root . Можно удостовериться, в каком каталоге находится пользователь, напечатав команду:

Bt > pwd

Команда pwd происходит от «present working directory » (англ. «представить рабочий каталог»), и она возвращает значение /root , что значит, что пользователь находится в своем корневом каталоге (не путайте его с вершиной файловой структуры системы).

Команду pwd

лучше запомнить, так как она всегда поможет узнать где в системе каталогов находится пользователь.

Команду pwd

лучше запомнить, так как она всегда поможет узнать где в системе каталогов находится пользователь.

Можно изменить каталог с помощью команды cd (от англ. change directory, «сменить каталог»). В таком случае, для перехода «выше» по структуре папок нужно набрать:

Bt > cd ..

Команда cd , за которой следуют две точки (.. ) говорит: «перейти на уровень выше по структуре папок». Обратите внимание, что командная строка изменилась, и когда вводится pwd , Linux отвечает, что текущий пользователь находится в «/ » или вершине каталоговой системы (в корневом каталоге системы).

Bt > pwd

В последнем шаге этого обучающего поста будет использована команда whoami . Результатом работы этой команды будет вывод имени пользователя, которым выполнен вход в систему. Так как здесь вход выполнен пользователем root, то можно войти в учетную запись любого пользователя и имя этого пользователя отобразится в терминале.

Bt > whoami

На этом пока все. В следующих обучающих постах

изложены основы работы в Linux

, которые понадобятся, чтобы стать профессиональным хакером.

На этом пока все. В следующих обучающих постах

изложены основы работы в Linux

, которые понадобятся, чтобы стать профессиональным хакером.

Совсем недавно мне нужно было установить на компьютер чистую систему для проверки работы некоторых драйверов. Чесно признаюсь я начал с того что искал способ развернуть на флешке уже готовую систему и загрузится с нее. Та еще задача я вам скажу. Тем не менее в процессе мне удалось получить некоторый большой опыт в этом вопрос чем я с удовольствием делюсь с вами. Тем более что в арсенале хакера должна быть по любому мультизагрузочная флешка со всеми необходимыми инструментами.

Мультизагрузочный накопитель помогает выполнять проверку железа, готовить компьютеры к установке ОС, бэкапить данные и удалять любые зловреды. А также ломать пароли и копаться в системе сколько душе угодно.

Когда в BIOS появилась опция загрузки с USB-накопителей, жизнь хакеров навсегда изменилась. С тех пор при помощи крохотного устройства за любым компьютером стало можно делать что угодно, не вскрывая его корпус и не привлекая внимания. Получить полный контроль над системой можно, только выйдя за ее пределы.

Приверженцы «старой школы» наверняка оценят FreeDOS. Она достаточно всеядна - ей подойдет любая платформа x86. В этой операционке доступны даже браузер и медиаплеер. Современные дистрибутивы Linux легко запускаются в режиме Live, а некоторые даже имеют функцию сохранения изменений после перезагрузки - USB persistence. Многие программы для восстановления данных и антивирусной защиты сами создают образы загрузочных дисков, которые можно поместить на флешку. Словом, выбор компонентов для мультизагрузки очень большой.

Загрузившись в режиме WinPE, ты сможешь с помощью соответствующих утилит менять в установленной ОС Windows пароли, системные файлы и настройки реестра, которые заблокированы даже для админа. Системы со сквозным шифрованием и дополнительной защитой так просто не одолеть, но рядовой домашний или офисный компьютер - легко. Отдельные программы позволяют получить полный контроль над железом, также невозможный в обычных условиях из-за ограничений на уровне прав, драйверов и служб. Весь этот набор

инструментов часто записывают на разные носители, поскольку они отличаются по требованиям и конфликтуют друг с другом, но есть способы объединить многие из них в универсальную сборку. Этим мы и займемся.

Нам понадобятся:

флешка емкостью от 8 Гбайт;

загрузчик GRUB;

набор образов с желаемыми программами и операционными системами;

утилита WinContig;

программа WinSetupFromUSB (опционально).

КАК ВЫБРАТЬ ФЛЕШКУ ИЗ ИМЕЮЩИХСЯ

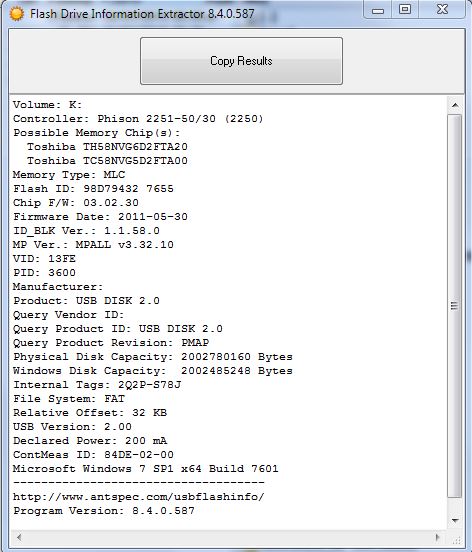

Узнать наверняка, что находится внутри конкретной флешки, можно только после покупки. Обойтись без вскрытия ее корпуса помогает база данных iFlash и утилиты для идентификации по VID/PID. Среди многих аналогов бесплатная утилита Flash Drive Information Extractor производства компании ANTSpec Software - единственная, корректно работающая с USB 3.0 и новыми контроллерами.

Каждая перезапись уменьшает ресурс памяти, поэтому модели с чипами TLC лучше не использовать. Современные чипы NAND MLC делятся по ресурсу на два класса: 3K (до 3000 циклов перезаписи) и 5K (до 5000 циклов перезаписи). Последние ставят в дорогие SSD, и обнаружить такой чип внутри флешки маловероятно. Память SLC с ресурсом до ста тысяч циклов и сейчас выпускается только для SSD корпоративного класса и буферов гибридных накопителей. Флешки с такой памятью перестали делать много лет назад.

В окне Flash Drive Information Extractor отображается тип чипов памяти, их предположительный производитель и максимальная сила тока. По ней можно судить о потребляемой мощности, а значит - прогнозировать степень нагрева флешки и ее способность длительно работать в проблемных условиях. На заре производства USB-Flash они оснащались качественным термоинтерфейсом, схемой стабилизации питания, защиты от помех и даже от переполюсовки. Современные модели, как правило, совершенно беззащитны. Теперь флешки - это не высокие технологии, а расходный материал.

GRUB - GRAND UNIFIED BOOTLOADER

Загрузчик GRUB далеко не единственный, но очень удобный вариант создания мультизагрузки. Он универсален, поддерживает как старые, так и все современные технологии загрузки. К тому же синтаксис команд для других загрузчиков (в частности, Syslinux) легко переписывается в строчки меню GRUB.

Превратить флешку в мультизагрузочную сегодня крайне просто - ручные операции сведены к минимуму, есть множество готовых утилит, отработанных методик, и давно реализована поддержка новых файловых систем. Если нет нужды работать с чистым досовским окружением и старыми программами непосредственно на разделе флешки, то можно смело форматировать ее в NTFS.

Для установки Windows 8, 8.1, 10 и некоторых других операций это вообще обязательное условие. Изначально все флешки продаются с разделом FAT32. Создать раздел NTFS может сам инсталлятор GRUB - главное, не ошибиться при выборе диска. Предварительно нужно очистить флешку, переписав вседанные на другой носитель. Теперь остается выбрать ее из списка в окне Grub4DOS USB Installer и нажать «Установка». Через несколько секунд все операции будут завершены, подтверждением чему станет файл menu.lst в корне флешки. Это лишь пример меню, который мы скоро будем править.

СОЗДАЕМ НАБОР

Перед началом работы советую Установка GRUB на флешку одним кликом прочесть статью полностью и заранее скачать все необходимое по указанным в тексте ссылкам. Каждая из них

была проверена, как и процедура мультизагрузки. Начнем с простого: скачаем программу для диагностики оперативной памяти MemTest86 Free (подробности смотри в статье « »). Ее целесообразно поместить сверху списка будущего меню, так как первый пункт выбирается автоматически через несколько секунд. Если пропустишь момент, то просто нажмешь Esc, избегая долгого ожидания загрузки чего-то более тяжелого. Для современных компьютеров с DDR4 понадобится версия 6.1.0 или новее. Она же включает релиз 4.3.7, который автоматически загрузится при определении старых типов памяти.

title MemTest86 v.6.1.0 map /img/MemTest86-610.iso (0xFF) map --mem /img/MemTest86-610.iso (0xFF) map --hook chainloader (0xFF)

title MemTest86 v . 6.1.0 map / img / MemTest86 - 610.iso (0xFF ) map -- mem / img / MemTest86 - 610.iso (0xFF ) map -- hook chainloader (0xFF ) |

title MemTest86+ v.5.01 map /img/MemTest86p-501.iso (0xFF) map --mem /img/MemTest86p-501.iso (0xFF) map --hook chainloader (0xFF)

title MemTest86 + v . 5.01 map / img / MemTest86p - 501.iso (0xFF ) map -- mem / img / MemTest86p - 501.iso (0xFF ) map -- hook chainloader (0xFF ) |

Меняется только название и ссылка на образ, однако далеко не все ISO можно загружать таким простым методом. Зато, помимо ISO, на флешку можно поместить образы в формате IMA. Ради эксперимента добавим набор утилит от Active@ , среди которых есть программа для сброса пароля любой учетной записи и разблокировки аккаунтов в Windows. В среде WinPE она работает с Windows от версии 2000 до 8.1 включительно, а также Windows Server (2000– 2012). Релиз для DOS гораздо старее и официально поддерживает только сброс паролей в XP, хотя файлы SAM порой находит и в более свежих версиях Windows. Скачивается утилита все так же в виде образа ISO, но внутри него есть файл floppy_2.88.00.ima, который ради экономии места можно извлечь, переименовать и загружать напрямую. Способ здесь уже другой - эмуляция FDD.

title Active@ toolkit with Password Changer find --set-root /IMG/active.ima map --mem /IMG/active.ima (fd0) map --hook chainloader (fd0)+1 rootnoverify (fd0)

title Active @ toolkit with Password Changer find -- set - root / IMG / active . ima map -- mem / IMG / active . ima (fd0 ) map -- hook chainloader (fd0 ) + 1 rootnoverify (fd0 ) |

Набор утилит Active@ для DOS запускается с NTFS

Набор утилит Active@ для DOS запускается с NTFS

Продолжить ностальгировать можно будет позже в среде FreeDOS, а сейчас мы займемся более актуальными вещами. Интегрируем в мультизагрузку набор средств диагностики и восстановления - . Подписчики программы Software Assurance могут его создать с помощью комплекта Microsoft Desktop Optimization Pack, а остальные - попросить у знакомого админа или найти в интернете. Получив образ, просто откроем его и скопируем каталог ERDC в корень флешки. В меню добавим следующие строчки:

title MS DaRT map --unmap=0:0xff map --unhook root (hd0,0) chainloader /ERDC/bootmgr

title MS DaRT map -- unmap = 0 : 0xff map -- unhook root (hd0 , 0 ) chainloader / ERDC / bootmgr |

Запуск Microsoft DaRT

Запуск Microsoft DaRT

Альтернативный вариант - ничего не распаковывать, а загружать версии дисков восстановления x86- и x64-систем прямо из образов, созданных на своем компьютере:

title Win 7 x86 Recovery find --set-root /img/W7-x86-Repair.iso map /img/W7-x86-Repair.iso (hd32) map --hook root (hd32) chainloader (hd32) title Win 7 x64 Recovery find --set-root /img/W7-x64-Repair.iso map /img/W7-x64-Repair.iso (hd32) map --hook root (hd32) chainloader (hd32)

title Win 7 x86 Recovery find -- set - root / img / W7 - x86 - Repair . iso map / img / W7 - x86 - Repair . iso (hd32 ) map -- hook root (hd32 ) chainloader (hd32 ) title Win 7 x64 Recovery find -- set - root / img / W7 - x64 - Repair . iso map / img / W7 - x64 - Repair . iso (hd32 ) map -- hook root (hd32 ) chainloader (hd32 ) |

Способ с распаковкой надежнее и менее требователен к объему оперативной памяти. Второй способ удобнее и быстрее для интеграции.

Установка Windows с USB-накопителей имеет свои особенности. Для Windows 7 достаточно скопировать все файлы из образа на флешку (например, с помощью UltraISO) и написать простую команду в меню GRUB:

title Windows 7 Setup root (hd0,0) chainloader /bootmgr boot

title Windows 7 Setup root (hd0 , 0 ) chainloader / bootmgr boot |

Ручная интеграция нескольких установочных дистрибутивов Windows на одной флешке - тема для отдельной статьи, как и пошаговое создание сборок на основе WinPE. Здесь же мы возьмем для примера готовые и сосредоточимся на режиме Live USB.

На следующем шаге добавим самый универсальный инструмент - сборку на основе WinPE. Для старых компьютеров подойдет Alkid Live CD, а для новых - Xemom1. Разумеется, можно взять и другие - механизм их загрузки типовой. Главное, не допускать конфликтов на уровне общих имен каталогов и разных версий файлов. Например, каталог BOOT встречается во многих сборках, а EFI нужен для установки последних версий Windows.

Интеграция Alkid Live CD проходит в три простых этапа. Сначала распаковываем из образа в корень флешки файлы bootfont.bin и A386ntdetect.com, а также каталог PLOP. Затем копируем на флешку каталоги A386 и PROGRAMS целиком, после чего переименовываем A386 в miniNT. В меню добавляем следующие строки:

title Alkid Live USB Full find --set-root /MININT/setupldr.bin chainloader /MININT/setupldr.bin

title Alkid Live USB Full find -- set - root / MININT / setupldr . bin chainloader / MININT / setupldr . bin |

Добавление сборок на основе последних версий WinPE происходит подобным образом. В них всегда есть каталог с образами WIM, который надо скопировать в корень флешки целиком. В нем же будет находиться загрузчик BOOTMGR. Его мы и вызовем через меню.

title Win PE 5.0 (Xemom1, unpacked) find --set-root /W81X/bootmgr chainloader /W81X/bootmgr

title Win PE 5.0 (Xemom1 , unpacked ) find -- set - root / W81X / bootmgr chainloader / W81X / bootmgr |

ПЕРЕБОРЩИК ПАРОЛЕЙ И KALI LINUX

Установленный локально GRUB сам по себе имеет функцию руткита. Он всегда загружается до операционной системы, выполняет заданный набор команд, а затем вызывает штатный загрузчик ОС либо тот, который ты сам ему укажешь.

Сброс пароля - быстрый, но грубый метод. Если надо скрыть следы проникновения, то придется потрудиться над подбором. Для этого в любом случае понадобятся файлы SAM и SYSTEM, которые без труда копируются при загрузке с флешки любой операционки, понимающей NTFS. Добавленные в сборку WinPE утилиты Elcomsoft помогут справиться с защитой BitLocker и другими недоразумениями.

Записав на флешку две версии WinPE, ориентированные на старые (x86, BIOS, MBR) и новые (x86-64, UEFI, GPT) компьютеры, ты получишь универсальную среду для запуска хакерского софта. Без ограничений установленной системы можно править файл hosts, подменять драйверы и библиотеки, а в редакторе реестра - убирать команды автозагрузки хитрых троянов или

добавлять свои.

Как бы ни была удобна WinPE, у хакера остается масса задач, которые можно решить только в Linux. Со второй версии в Kali Linux появился удобный инструмент создания кастомных образов ISO - с любыми пакетами, иксами и подключением скриптов в процессе сборки. Как и прежде, их можно запускать с флешки в режиме Live или Persistence. В документации описано, как записать Kali на отдельную флешку, а мы добавим его в мультизагрузку.

title Kali 2.0 Lite set ISO=/img/kali-linux-light-2.0-i386.iso partnew (hd0,3) 0x00 %ISO% map %ISO% (0xff) || map --mem %ISO% (0xff) map --mem --heads=0 --sectors-per-track=0 %ISO% (0xff) map --hook root (0xff) || rootnoverify (0xff) chainloader (0xff)

title Kali 2.0 Lite set ISO = / img / kali - linux - light - 2.0 - i386 . iso partnew (hd0 , 3 ) 0x00 % ISO % map % ISO % (0xff ) || map -- mem % ISO % (0xff ) map -- mem -- heads = 0 -- sectors - per - track = 0 % ISO % (0xff ) map -- hook root (0xff ) || rootnoverify (0xff ) chainloader (0xff ) |

АНТИВИРУС

Разработчики антивирусов часто предлагают бесплатные образы своих загрузочных дисков. Нужны они в первую очередь для избавления от зловредов, уже поразивших установленную ОС. Если раньше такие образы можно было просто скачать и добавить на флешку, вызывая их командой map

, то сейчас структура загрузочных дисков сильно усложнилась. Для их гарантированной работы приходится создавать временные файловые метки, считывать идентификаторы тома и выполнять кучу проверок. К тому же дисковая подсистема компьютера

может быть сложной, и на очередном этапе загрузчик антивируса потеряется при сдвиге разделов.

Запись образа с антивирусом на чистую флешку обычно выполняется элементарно - отдельной программой с сайта разработчика или какой-либо универсальной утилитой, например UNetbootin . При этом ручное добавление антивируса в мультизагрузку требует неплохих познаний GRUB, общих навыков программирования и серии тестов. Поэтому мы воспользуемся утилитой WinSetupFromUSB , которая делает большую часть рутинных операций автоматически.

Здесь надо определиться: будешь ли ты использовать только ее или хочешь сделать кастомную флешку вручную. Ниже я привожу строки для ручной интеграции, но если лень разбираться - просто последовательно добавляй образы через утилиту. Порядок не имеет значения.

Запуск Kaspersky Rescue Disk с раздела NTFS на мультизагрузочной флешке

Запуск Kaspersky Rescue Disk с раздела NTFS на мультизагрузочной флешке

Для примера возьмем образ Kaspersky Rescue Disk . При интеграции образа его можно поместить вместе с другими (у нас это каталог img). В menu.lst добавляем следующие строки:

title KAV Rescue Disk set /a dev=*0x8280&0xff root (%dev%,0) set ISO=/img/kav_rescue_10.iso map %ISO% (0xff) || map --heads=0 --sectors-per-track=0 %ISO% (0xff) set /a dev=*0x82a0&0xff debug 1 parttype (%dev%,3) | set check= debug off set check=%check:~-5,4% if “%check%”==”0x00” partnew (%dev%,3) 0 0 0 && partnew (%dev%,3) 0x00 %ISO% if not “%check%”==”0x00” echo Error! map --rehook root (0xff) chainloader (0xff)