Вредоносное ПО (malware) - это назойливые или опасные программы,...

Для обычного пользователя интернета в настоящее время не составляет особого труда найти и бесплатно использовать файлообменный облачный сервис - их достаточно много. Как говорится, на любой вкус и цвет.

Не будет исключением и новый файлообменный сервис MEGA . Как, вы ещё не слышали о MEGA ? MEGA - это новый онлайновый сервис хранения файлов, созданный известным бизнесменом Тимом Доткомом. Прежний его сервис - Megaupload.com - закрыли из-за сурового прессинга антипиратских лоббистов. Но, Тима отпустили на волю, и он взялся за старое и создал новый сервис по хранению файлов для пользователей. Ещё круче и ещё интереснее. И хотя проект пока что сыроват, у него явно есть будущее, так как у прежнего файлообменника Megaupload.com было немало поклонников.

Учитывая свой горький опыт, Тим Дотком пришёл к выводу, что все файлы, которые хранятся и закачиваются на сервис нужно шифровать. Это повысит безопасность использования пользователями облачного хранилища и пресечёт от «перехвата» личной информации. Вот в этом видео Ким делится своим мнением по поводу шифрования информации и не только.

Вернёмся к файлообменнику MEGA.

О том, что сервис защищён шифрованным соединением не трудно убедиться. Если взглянуть на адресную строку браузера (в данном случае браузера Google Chrome), то там указано, что соединение установлено по защищённому протоколу https:// . Буква s - означает secure (безопасный).

Раньше такую фишку использовали только платёжные системы и сайты, на которых нужно вводить платёжные данные. Теперь же его используют даже поисковики, например, Google.

Надеюсь, вам уже стало интересно. Так давайте зарегистрируемся на MEGA и узнаем что, да как там работает.

Я регистрировался в первые дни после открытия сервиса. Тогда он ещё сильно глючил, но, не смотря на это, мне удалось закачать некоторое количество файлов.

Стоит отметить тот факт, что сервис поддерживает несколько языков (в том числе и русский). Это несомненный плюс проекта.

![]()

Для того чтобы зарегистрироваться нужно зайти на сайт MEGA и найти кнопку "Регистрация ". Создаём новый аккаунт - указываем имя (можно придумать любой никнейм), свой e-mail и пароль.

Ставим галку в чекбоксе «» и жмём кнопу «Зарегистрироваться». На почтовый e-mail адрес вскоре после регистрации должно прийти письмо. В тексте письма нужно найти ссылку и перейти по ней. Это будет подтверждением регистрации. Вот, собственно, и всё. Регистрация завершена.

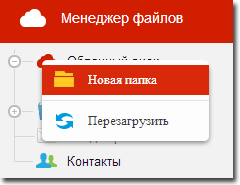

Заходим в аккаунт указав свай e-mail и пароль. Теперь создадим новую папку. Сделаем это для того, чтобы не запутаться, ведь в будущем файлов может быть много. Находим иконку красного облака в менеджере файлов и щёлкаем правой кнопкой мыши. Должно появиться выпадающее меню. Вот такое.

Назовём новую папку «Книги ». Будем складывать туда электронные книги, которые нам понравились:).

Жмём кнопку создать. Наблюдаем, что в менеджере файлов появилась новая папка "Книги".

Кроме того, что мы можем создать папку, мы можем удалить уже существующую. Делается это также просто. Нужно указать ту папку, которая нам больше не нужна, и, щёлкнув правой кнопкой мыши по ней выбрать в выпадающем меню пункт "Удалить ". Всё интуитивно понятно.

Вообще интерфейс очень напоминает операционную систему. Здесь также можно создать папку, переименовать её, переместить или копировать. То же самое можно проделывать и с обычными файлами. Попробуйте сами и вы быстро разберётесь.

Также есть специальная папка – «Корзина ». Да, да это та самая корзина, в которой скапливаются удалённые файлы и папки. Точно также как и в операционной системе. И это очень здорово, так как можно удалить файл по ошибке и горько пожалеть об этом. Тут же файлы удаляются сначала в «Корзину» и их можно восстановить при желании. Это делается простой командой переместить или копировать.

Судя по всему, корзина чистится только принудительно через пункт «Очистить корзину ». То есть удалённые файлы хранятся до тех пор, пока вы их сами не удалите полностью и безвозвратно.

Ну, да ладно, отвлеклись. Давайте попробуем закачать в созданную нами папку «Книги» какой-нибудь файл. Для пробы. Щёлкаем по папке «Книги» в панели «Менеджер файлов ». Далее жмём на кнопку «Закачать файл» что расположена в верхнем меню.

![]()

Появляется окно выбора файла, выбираем, жмём «Открыть».

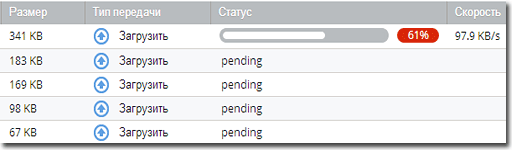

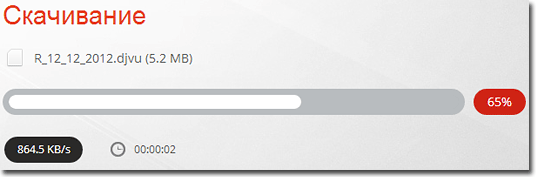

Внизу страницы можно увидеть процесс загрузки файла.

Если в статусе указано «pending… », то это значит, что файл поставлен в очередь и ожидает загрузки. Такое бывает, если загружаются несколько файлов или папка с файлами. Не закрывайте окно браузера. Как только очередь загрузки дойдёт до файла со статусом ожидания («pending»), то начнётся процесс загрузки, который можно будет наблюдать.

Кроме загрузки отдельных файлов предусмотрена загрузка целых папок с файлами. Для этого жмём кнопку «Закачать папку» и в окне «Обзор папок» выбираем нужную, жмём ОК. После подтверждения выбора начнётся загрузка.

Тут стоит предупредить о том, что загрузка целых папок с множеством файлов может затянуться по времени на долгие часы. Время загрузки зависит как от нагрузки на сам сервис MEGA, так и от пропускной способности интернет-соединения.

Теперь поговорим о том, как можно получить ссылку на файл и передать её другому. Это же файлообменный сервис.

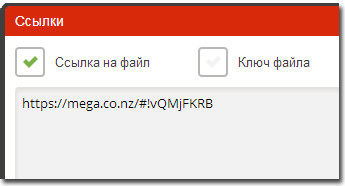

Если взглянуть на список файлов, то можно увидеть, что рядом с именем каждого файла есть вот такой значок. При нажатии на него появляется окно получения ссылки на файл («Ссылки »).

Со ссылками не так всё просто. Как уже говорилось, все файлы шифруются и передаются по сети защищёнными. В окне получения ссылки на файл есть несколько чекбоксов (окошки, где убирают или ставят галочки). В зависимости от того, какие чекбоксы мы отметим, будет зависеть то, какую ссылку мы получим.

Если его отметить, то в окне появится только ссылка на файл. Но по этой ссылке файл не скачать. Нужен ключ к файлу. Он отобразится если отметить чекбокс ключ файла.

Ключ файла . Это некая комбинация символов, которые дают доступ к файлу при скачивании. Его нужно будет ввести получателю файла в специальное поле на странице скачивания.

Имя файла . Поставьте галочку в нём, если хотите, чтобы в ссылке было указано имя файла. То же самое касается и чекбокса «Размер файла ». Можно указывать, а можно и нет. Тут как изволите:)

Давайте посмотрим, что будет, если указать в параметрах ссылки только «» и «» + «Ключ файла ». Параметры «Имя файла » и «Размер файла » указывать не будем, так как они особо ни на что не влияют, а служат чисто информативными.

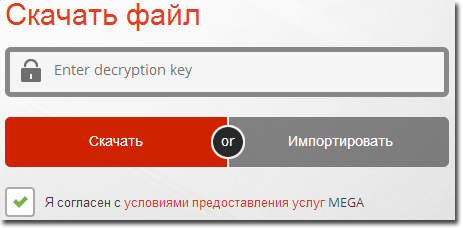

Далее откроем новую вкладку браузера и в адресную строку скопируем текст полученной ссылки. При этом можно использовать комбинацию горячих клавиш CTRL+V . Эта комбинация отвечает за вставку скопированного в буфер обмена текста. Перейдём по ссылке и увидим страницу на скачивание. Страничка очень красиво оформлена. В центральной области страницы увидим вот такое сообщение.

Опа! Тут с нас спрашивают какой-то decryption key . Только зная ключ к файлу его можно скачать. Вот этот ключ нам и предлагается получить в окне получения ссылок.

Итак, получим его и вставим в поле с надписью «Enter decryption key ». Не забываем поставить галочку в боксе рядом с надписью «Я согласен с условиями предоставления услуг MEGA ».

Жмём кнопку "Скачать " и ждём когда скачается файл.

Как видим, скорость загрузки файла составляет 864,5 кбит/сек. , что очень даже немало.

А что же делать тем, кто не любит играть в шпионов? В таком случае при получении ссылки на файл, ставим галочки в чекбоксах «» + «Ключ файла » и копируем её.

Всё, теперь ссылку можно вставить в текст электронного письма, сообщения ICQ и отправить тому, кому вы хотите передать файл. На странице загрузки файла никаких ключей при этом вводить не понадобится, достаточно только согласится с условиями предоставления услуг, и щёлкнуть по кнопке «Скачать ».

Теперь, когда с интерфейсом сервиса мы успешно разобрались, давайте заглянем в настройки. Переходим на вкладку «Аккаунт» и попадаем на страницу настроек и параметров.

Бесплатный тип аккаунта на MEGA позволяет использовать 50 Гбайт места в облачном хранилище.

Если хотите больше – платите денежку. Но, для личных целей вполне достаточно и этих 50 Гбайт. У платного типа аккаунта есть и свои плюсы. Во-первых, это увеличенная скорость загрузки. Во-вторых – увеличенный объём места на сервисе 500 Гбайт (Pro Ⅰ ), 2 Тбайт (Pro Ⅱ ), 4 Тбайт (Pro Ⅲ ).

Здесь же на странице показан процент занятого места в хранилище.

Также можно задать параметры передачи: ограничить скорость передачи, выставить количество параллельных соединений. Здесь же можно включить / выключить функцию пропуска одинаковых файлов при загрузке, а также использование защищённого протокола SSL . Отключение защищённого протокола передачи данных увеличивает скорость загрузки файлов, так как в этом случае не используется избыточный код.

На этой же странице можно посмотреть баланс (если используется платный тип аккаунта) и историю сессий.

Сервис хранения данных Mega co nz был запущен в 2013 году. В первый день сайт посетило 1 миллион пользователей, а в течении первого часа зарегистрировались более 100 000 пользователей. На 2015 год Mega хранит информацию в интернете более чем 15 миллионов пользователей.

Облачный сервис Mega расшифровывается как «MEGA Encrypted Global Access» (Зашифрованный глобальный доступ). При загрузке данных в хранилище все файлы шифруются в браузере с помощью алгоритма AES, и хранятся на сервере в зашифрованном виде. Кроме того, Mega не хранит пароли и . Они принадлежат только пользователю, и не могут быть восстановлены в компании. Если вы забыли пароль, единственный способ восстановить его - иметь мастер ключ Mega nz.

Хранилище данных Mega co nz - предоставляет как бесплатное так и платное место для хранения файлов в интернете. Дает возможность хранить и получать доступ к вашим файлам в любой точке мира. Имеет несколько способов загрузки файлов в хранилище Mega.nz используя веб браузер или специальные клиентские приложения.

Создать учетную запись в Мега просто. Вы должны указать адрес электронной почты и пароль, чтобы начать работу. Отличие хранилища Mega.co от в том, что после вы бесплатно получите 50GB дискового пространства для хранения файлов в интернете, и не нужно вводить данные кредитной карты во время регистрации.

В облаке Mega co очень легко ориентироваться. Кнопки загрузки файлов и папок расположены в верхней панели меню, а под ним загруженные данные. Слева расположена колонка управления и отображения в облачном сервисе Mega. При нажатии на кнопку меню вверху справа можно сменить язык, установить Add-On приложения на браузеры Google Chrome, Mozilla Firefox, синхронизировать любые папки на компьютере работающего под операционной системой Windows, Mac, Linux с папками в облаке Mega, синхронизация и загрузка ваших данных с облаком у становив мобильное приложение Android iOS Blackberry Windows на смартфон или планшет.

Хранить файлы и открыть к ним общий доступ в облачном сервисе Mega.co.nz очень просто, создайте новую папку, загрузите в нее фото, видео, документы или другую информацию нажав кнопу вверхнем меню "Загрузить файл". Хранилище данных Mega.nz не использует ограничений размера загружаемого файла, и скорости загрузки если вы не ограничили ее в настройках.

При нажатии правой кнопкой мыши на папку в выпадающем меню, можно открыть , получить ссылку на скачивание файла с облачного сервиса, копировать, переименовать, переместить, удалить данные с диска.

PRO Ⅰ

500 GB € 9.99/мес ИЛИ € 99.99/год

PRO Ⅱ

2TB GB € 19.99/мес ИЛИ € 199.99/год

PRO Ⅲ

4TB GB € 29.99/мес ИЛИ € 299.99/год

При покупке годового тарифа PRO 2 месяца получите бесплатно.

Облоко MEGA бесплатно использовать могут все.

Mega | cloud storage Mega | Облако Mega | Хранилище Mega

После запуска в какой-то мере скандального сервиса MEGA разговоры о его защищенности немного побурлили и затихли. На сегодняшний день сервис живет своей жизнью и его никто даже не поломал. Из всех разговоров почему-то был упущен термин «User Controlled Encryption» (UCE, или Контролируемая пользователем криптография), которой кичится MEGA. Под словом «упущен» я подразумеваю тот факт, что мы не рассмотрели все возможности, которые дает нам криптографический движок, выполняющийся в JavaScript на стороне клиента.

Конечно, сам сервис MEGA под этим подразумевает всего лишь то, что ключи шифрования не хранятся на сервере, а вся их криптография выполняется в контексте браузера. При этом после запуска сервиса было много разговоров о том, что в нем используются нестойкие криптографические алгоритмы и что вообще все плохо и мы все умрем, а наши файлы прочитает ФСБ. Это подтолкнуло меня на мысль расширить понятие «UCE» и действительно взять криптографию под свой контроль, а именно - заменить или дополнить некоторые механизмы обеспечения безопасности сервиса.

В этой статье я частично разложу по полочкам магию, которая происходит в двух мегабайтах JavaScript-кода MEGA и покажу, как можно переопределить некоторые методы, чтобы перестать волноваться и полюбить криптографию. В результате мы получим сервис облачного хранения файлов с двухфакторной аутентификацией и аппаратным шифрованием критически важной информации.

В процессе изучения исходного кода сайта я также заметил, что он довольно активно обновляется, разработчики исправляют мелкие ошибки и оптимизируют уже написанный код, что не может не радовать. Сам код написан весьма прямолинейно и без излишней накрутки в виде прототипов: сайт обходится тремя сотнями глобальных переменных и более чем 8000 функций. Разбираться в архитектуре сайта и менять его код было весьма просто.

Из сторонних фреймворков MEGA использует jQuery (без него сейчас никуда), Ext JS и SJCL . Последний как раз реализует криптографическое ядро с AES-шифрованием. SJCL также обуславливает интересный формат хранения ключей и прочих байт-массивов: вместо того, чтобы просто гонять байты в обычном массиве, они «сжимаются» в формат, который именуется a32. Его суть в том, что содержимое любого массива байт пакуется в 32-битные числа и записывается в массив меньшей длины. То есть, каждые 4 байта массива преобразуются в один банальный int. В коде сайта есть функции, которые выполняют всевозможные преобразования над импровизированным множеством {a32 array, string, base64 string}.

// создание нового пользователя и его мастер-ключа

function api_createuser(ctx, invitecode, invitename, uh) {

var i;

var ssc = Array(4); // session self challenge, will be used to verify password

var req, res;

if (!ctx.passwordkey) {

ctx.passwordkey = Array(4);

for (i = 4; i--;) ctx.passwordkey[i] = rand(0x100000000);

}

if (!u_k) api_create_u_k(); // генерирование случайного мастер-ключа u_k

for (i = 4; i--;) ssc[i] = rand(0x100000000); // генерирование случайной аутентификационной последовательности

if (d) console.log("api_createuser - masterkey: " + u_k + " passwordkey: " + ctx.passwordkey);

// зашифрование мастер-ключа на текущем пароле и отправка его на сервер (поле k)

// поле ts представляет собой конкатенацию ssc с ее зашифрованным значением

req = {

a: "up",

k: a32_to_base64(encrypt_key(new sjcl.cipher.aes(ctx.passwordkey), u_k)),

ts: base64urlencode(a32_to_str(ssc) + a32_to_str(encrypt_key(new sjcl.cipher.aes(u_k), ssc)))

};

if (invitecode) {

req.uh = uh;

req.ic = invitecode;

req.name = invitename;

}

if (d) console.log("Storing key: " + req.k);

api_req(, ctx);

}

В этой функции нас интересуют следующие вещи:

// расшифрование мастер-ключа после входа пользователя в систему

function api_getsid2(res, ctx) {

var t, k;

var r = false;

if (typeof res == "object") {

// инициализируем sjcl-aes текущим паролем учетки

var aes = new sjcl.cipher.aes(ctx.passwordkey);

// если нам в ответе сервера пришел мастер-ключ...

if (typeof res.k == "string") {

k = base64_to_a32(res.k);

if (k.length == 4) {

// ... то расшифровываем его

k = decrypt_key(aes, k);

// и пере-инициализируем sjcl-aes, используя мастер-ключ

aes = new sjcl.cipher.aes(k);

// если нам пришла ssc из процесса регистрации

if (typeof res.tsid == "string") {

t = base64urldecode(res.tsid);

// зашифровываем первую половину строки и сравниваем со значением с сервера

// если они совпали - значит, все явки и пароли сошлись и можно впустить юзера

if (a32_to_str(encrypt_key(aes, str_to_a32(t.substr(0, 16)))) == t.substr(-16)) r = ;

}

// ниже разбирается закрытый ключ RSA-пары, нам это пока не интересно

else if (typeof res.csid == "string") {

var t = mpi2b(base64urldecode(res.csid));

var privk = a32_to_str(decrypt_key(aes, base64_to_a32(res.privk)));

var rsa_privk = Array(4);

// decompose private key

for (var i = 0; i < 4; i++) {

var l = ((privk.charCodeAt(0) * 256 + privk.charCodeAt(1) + 7) >> 3) + 2;

rsa_privk[i] = mpi2b(privk.substr(0, l));

if (typeof rsa_privk[i] == "number") break;

privk = privk.substr(l);

}

// check format

if (i == 4 && privk.length < 16) {

// TODO: check remaining padding for added early wrong password detection likelihood

r = ;

}

}

}

}

}

ctx.result(ctx, r);

}

Как бонус к регистрации/аутентификации можно взглянуть на процесс смены пароля.

// смена пароля пользователя

function changepw(currentpw, newpw, ctx) {

var pw_aes = new sjcl.cipher.aes(prepare_key_pw(newpw));

api_req([{

a: "up",

currk: a32_to_base64(encrypt_key(new sjcl.cipher.aes(prepare_key_pw(currentpw)), u_k)),

k: a32_to_base64(encrypt_key(pw_aes, u_k)),

uh: stringhash(u_attr["email"].toLowerCase(), pw_aes)

}], ctx);

}

Код этой функции говорит сам за себя: мы зашифровываем мастер-ключ на двух ключах, полученных из старого и нового паролей, а затем отправляем эти значения на сервер. Если текущий пароль подошел, то он заменяется на новый. Тут я больше хотел обратить внимание на функцию prepare_key_pw , которая неявно присутствовала во всех предыдущих операциях. Ее задача - преобразовать строковый пароль в a32-массив, а потом выполнить операцию деривации ключа следующим образом:

// convert user-supplied password array

function prepare_key(a) {

var i, j, r;

var aes = ;

var pkey = ;

for (j = 0; j < a.length; j += 4) {

key = ;

for (i = 0; i < 4; i++)

if (i + j < a.length)

key[i] = a;

aes.push(new sjcl.cipher.aes(key));

}

for (r = 65536; r--;)

for (j = 0; j < aes.length; j++)

pkey = aes[j].encrypt(pkey);

return pkey;

}

Эта функция вызвала много нареканий, поскольку основана на доморощенном алгоритме. За время написания статьи создатели сервиса успели немного поменять ее код, но существенных изменений я тут не заметил. Ее суть состоит в том, что переданный пароль зашифровывается 65536 раз на константном ключе для того, чтобы получить неотличимый от случайного ключ. Почему создатели сервиса не воспользовались существующими алгоритмами (например, PBKDF2), остается загадкой.

Предупреждаю, долгое вникание в эту картинку опасно для мозга, поэтому ниже я расскажу, как же все это происходит.

Как я уже говорил, при загрузке для каждого файла создается свой случайный ключ-массив из 6ти 32-битных чисел. Первые четыре элемента этого массива используются для зашифрования содержимого файла, а два последних - как начальные значения счетчика, с помощью которого вычисляется контрольная сумма файла. Этот массив хранится в глобальной переменной ul_key . Его же содержимое заносится в JSON-сериализированную строку ul_KeyNonce .

Само за(рас)шифрование происходит с помощью Web Worker (если браузер поддерживает эту технологию) или просто внутри основного кода страницы. Когда файл становится готов к отправке, для зашифрования его атрибутов (на данный момент под атрибутами подразумевается только имя файла) создается новый ключ filekey , основанный на ul_key и контрольной сумме файла. Этот ключ затем зашифровывается на мастер-ключе и отправляется на сервер вместе с атрибутами файла. За все эти действия отвечают функции initupload3 и api_completeupload2 . Создание ключа filekey происходит в функции ul_chunkcomplete , ниже я приведу ее часть.

// начало загрузки файла: создание его индивидуального ключа и инициализация механизма шифрования function initupload3() { // ... вырезано =) // создание случайного индивидуального ключа файла // ul_key используется в коде страницы, // ul_keyNonce передавается в Web Worker и используется там // для зашифрования файла и вычисления его контрольной суммы ul_key = Array(6); for (i = 6; i--;) ul_key[i] = rand(0x100000000); ul_keyNonce = JSON.stringify(ul_key); ul_macs = ; // ... дальше идет обработка очереди загрузки, она не несет интереса... // инициализация sjcl-aes для файла на основе ul_key ul_aes = new sjcl.cipher.aes(); // ... // запуск процесса загрузки файла: // чтение его с диска, зашифрование и отправка onUploadStart(ul_queue_num); ul_dispatch_chain(); } // создание ключа для зашифрования атрибутов файла function ul_chunkcomplete(slot,pos,response) { // ... var t = ; // ul_macs - массив с контрольной суммой файла, полученной внутри worker"а for (p in ul_macs) t.push(p); // заполнение и сортировка временного массива, если кто знает зачем это - объясните пожалуйста t.sort(function(a,b) { return parseInt(a)-parseInt(b) }); for (var i = 0; i < t.length; i++) t[i] = ul_macs]; // внутри condenseMacs производится зашифрование // и "уплотнение" контрольной суммы файла в массив из 4х элементов var mac = condenseMacs(t,ul_key); ul_settimeout(-1); // на основе контрольной суммы и ключа файла создается ключ для шифрования атрибутов // он же в зашифрованном виде позже будет отправлен на сервер var filekey = ; // ... } // завершение загрузки файла: зашифрование атрибутов и ключа файла и отправка их на сервер function api_completeupload2(ctx, ut) { var p; if (ctx.path && ctx.path != ctx.n && (p = ctx.path.indexOf("/")) > 0) { var pc = ctx.path.substr(0, p); ctx.path = ctx.path.substr(p + 1); fm_requestfolderid(ut, pc, ctx); } else { // зашифрование имени файла на ключе, выведенном из ul_key и контрольной суммы // ctx.k == filekey a = { n: ctx.n }; if (d) console.log(ctx.k); var ea = enc_attr(a, ctx.k); if (d) console.log(ea); // передача атрибутов и зашифрованного на мастер-ключе ключа файла var req = { a: "p", t: ut, n: [{ h: ctx.t, t: 0, a: ab_to_base64(ea), // атрибуты k: a32_to_base64(encrypt_key(u_k_aes, ctx.k)), // == AES_encrypt(u_k, filekey) fa: ctx.fa }] }; if (ut) { // a target has been supplied: encrypt to all relevant shares var sn = fm_getsharenodes(ut); if (sn.length) { req.cr = crypto_makecr(, sn, false); req.cr = ctx.t; } } api_req(, ctx.ctx); } }

На момент скачивания файла в контексте браузера уже содержится объект, хранящий расшифрованные ключи файлов. Поэтому сначала имеет смысл рассмотреть процесс, который происходит сразу после аутентификации пользователя, а именно - загрузку файл-менеджера. После того как пользователя пустили на сервис, ему естественно хочется получить доступ к своим файлам (предположим, что они у него уже там были). Для этого нам нужно расшифровать сначала ключи файлов, а затем - их атрибуты. Этим делом занимается очередная пачка функций, из которых нас интересуют loadfm_callback и process_f_f .

Вкратце процесс получения атрибутов файлов можно описать следующим алгоритмом:

// callback загрузки файл-менеджера

function loadfm_callback(json, res) {

// ...

// обработка JSON с информацией о файлах

json = json;

if (d) console.log(json);

if (d) console.log(json);

if (json.u) process_u(json.u, false);

if (json.ok) process_ok(json.ok);

if (json.s) {

for (i in json.s) {

if (u_sharekeys.h]) {

sharingData.push({

id: json.s[i].h + "_" + json.s[i].u,

userid: json.s[i].u,

folderid: json.s[i].h,

rights: json.s[i].r,

date: json.s[i].ts

});

sharednodes.h] = true;

}

}

}

// ... дальше ничего особого...

// занесение информации о файлах в еще один глобальный массив

farray = new Object;

farray.f = json.f;

// запуск его обработки, callback был объявлен выше

// в этой функции и просто модифицирует верстку

process_f(fi, false, callback);

fi++;

}

// рекурсивная функция, в которой происходит расшифрование ключей и атрибутов файлов

// вызывается из process_f

function process_f_f(fid) {

// условие окончания рекурсии - мы обработали все файлы в массиве farray

if (!farray.f.i]) {

if (farray.ap) FileStore.suspendEvents();

// запись данных в FileStore

FileStore.loadData(farray.mdata, true);

if (farray.ap) FileStore.resumeEvents();

if (d) console.log("call reqmissingkeys:");

crypto_reqmissingkeys();

if (farray.callback) farray.callback.fn(farray.callback);

return false;

}

var f = farray.f.i];

f.attrs = f.a;

if (f.sk) u_sharekeys = crypto_process_sharekey(f.h, f.sk);

// если файл подходит по типу и имеет ключ, то обработаем его

if ((f.t !== 2) && (f.t !== 3) && (f.t !== 4) && (f.k)) {

crypto_processkey(u_handle, u_k_aes, f); // описание этой функции ниже

u_nodekeys = f.key;

if ((typeof f.name !== "undefined") && (f.p == InboxID)) InboxCount++;

} else {

if (f.a) {

if (!missingkeys) {

missingkeys = true;

newmissingkeys = true;

}

}

f.k = "";

f.name = "";

}

if (f.t == 2) RootID = f.h;

else if (f.t == 3) InboxID = f.h;

else if (f.t == 4) TrashbinID = f.h;

else if ((f.t < 2) || (f.t == 5)) {

// тут идет обработка расшаренных файлов

} else {

// подготовка массива для записи в FileStore

farray.mdata.push({

id: f.h.replace(/[^a-z^A-Z^0-9^_^-]/g, ""),

name: f.name,

size: f.s,

type: filetype(f.name, f.t),

icon: fileicon(f.name, icontype),

parentid: f.p,

folder: f.t,

owner: f.u,

date: f.ts,

attrs: f.attrs,

key: f.key,

r: f.r,

su: f.su,

fa: f.fa,

});

if (f.p == TrashbinID) trashbinfull = true;

if (((f.t) && (farray.ap)) || (f.p == InboxID)) refreshtree = true;

}

farray.i++;

// проверка таймаута (видимо, чтобы загрузка файл-менеджера не выглядела слишком долгой)

timeoutcount++;

if (!(timeoutcount & 63)) {

// если у нас больше 63 файлов - дальше грузим их асинхронно

setTimeout("process_f_f(" + fid + ")", 1);

timeoutcount2++;

}

// иначе - запускаем обработку следующего файла

else process_f_f(fid);

}

// обработка ключа файла и его атрибутов

function crypto_processkey(me, master_aes, file) {

var id, key, k, n;

if (!file.k) {

if (!keycache) return;

file.k = keycache;

}

id = me;

// do I own the file? (user key is guaranteed to be first in .k)

// ключ записан в виде "

После этого мы можем получить значение исходного ключа ul_key из контекста браузера следующим образом: dl_keyNonce = JSON.stringify();

Это преобразование происходит в функции startdownload . Если учесть, что значение dl_key == filekey из функции ul_chunkcomplete и выполнить нехитрые операции сложения по модулю, то мы заметим, что в переменной dl_keyNonce будет хранится значение ul_key , сгенерированное при загрузке файла. Иллюстрацию этому можно наблюдать в нижнем левом углу доски на фотографии в начале раздела про загрузку файлов.

Хочу отметить, что здесь я применил весьма хитрый метод. В данном случае нам важно, чтобы злоумышленник не мог расшифровать файл, даже если он перехватит пришедший с сервера ключ файла и будет знать мастер-ключ пользователя. Поэтому тут можно сыграть на особенностях архитектуры сервиса и использовать для за(рас)шифрования файлов значение ключа ul_keyNonce (оно же dl_keyNonce), полученное в результате зашифрования на токене значения ключа ul_key (или dl_key).

С момента написания этих статей в наш продукт добавилась возможность аппаратного шифрования по алгоритму ГОСТ 28147-89. Beta-версию плагина с функциональностью аппаратного шифрования по алгоритму ГОСТ 28147-89 можно скачать . Эта версия плагина еще не прошла полное тестирование, поэтому предупреждаю о том, что в ней могут быть ошибки, о нахождении которых прошу сообщать в личку.

В интерфейсе плагина симметричное зашифрование реализуется функцией encrypt , которая имеет следующий синтаксис:

encrypt(deviceId, keyLabel, data, resultCallback, errorCallback) → {string}

В качестве входных данных функция принимает:

Готовое расширение можно скачать . Разработано оно с помощью сервиса Crossrider , что дает расширения для трех браузеров (Chrome, Firefox и IE), но проверять его работу лучше в Chrome или Firefox, причем в первом оно работает гораздо стабильнее.

Код расширения до банального прост: он проверяет, находимся ли мы на странице сервиса и если это так, то просто подгружает дополнительные скрипты. Эти скрипты модифицируют код страницы, добавляя пару диалогов, и переопределяют следующие функции сервиса:

Затем можно выйти из сервиса и попробовать снова зайти, используя двухфакторную аутентификацию:

Аутентификация при этом происходит по следующей схеме:

Новое в версии 4.5 (iOS) (01.03.2019)

Новое в версии 3.6.0 (227) (Android) (28.02.2019)

Новое в версии 4.0.1 (Windows) (18.01.2019)

Mega (файлообменник) - безопасный сервис облачного хранения и обмена файлами, который предоставляет от 15 ГБ надежного хранилища бесплатно. Вы можете расширить облачное хранилище, используя платный Pro-аккаунт, с 200 ГБ до 4 ТБ.

В отличие от многих других провайдеров облачных систем хранения данных, с использованием Mega ваши данные шифруются и расшифровываются только с помощью клиентских устройств. Таким образом, ваши данные надежно защищены и доступны только вам. Mega шифрует весь контент прямо в браузере или клиенте MEGASync с помощью алгоритма AES.

Ваши данные доступны в любое время, с любого устройства, в любом месте. Добавьте файлы, синхронизируйте папки с облаком и другими устройствами, делитесь данными с доверенными контактами - обновление происходит в режиме реального времени. Доступ к файлам вы можете получить с помощью компьютера, смартфона или планшета, любого браузера.

Безопасность : Ваши данные зашифрованы от места отправки до места доставки. Никто не сможет перехватить их во время хранения или перемещения.

Гибкость : Синхронизация любых папок на компьютере, смартфоне или планшете с облачным хранилищем. Синхронизируйте любое количество папок одновременно.

Скорость : Воспользуйтесь мощной инфраструктуры MEGA и возможностью отправки с помощью нескольких соединений.

Щедрость : храните до 50 ГБ бесплатно при использовании достижений MEGA.

Клиент MEGASync доступен для компьютеров с ОС Windows (ожидается поддержка Mac OS X и Linux) и мобильных устройств на базе iOS и Android.

И Microsoft SkyDrive.

А вот облачное хранилище MEGA не так известно, хотя предлагает в бессрочное бесплатное пользование целых 50Gb, доступных сразу после регистрации!

Поскольку Вы собираетесь доверить сервису какие-то свои личные данные, то не лишним будет узнать откуда он собственно взялся, и кто за ним стоит…

Наверняка Вы слышали про такое хранилище как Megaupload. Оно было закрыто в 2012 году по решению властей США – причастные к созданию сервиса, в том числе его основатель Ким Дотком, были обвинены ФБР в нарушении авторских прав (хранение и распространение лицензионного контента). Спустя ровно год Ким Дотком запустил новый сервис на домене mega.co.nz.

В настоящее время вход в облако доступен по адресу mega.nz , поэтому если встретите аналогичные обзоры данного хранилища, где в качестве адреса будет указан mega co или mega co nz, знайте, что они безнадежно устарели:)

На главной страничке хранилища Вы увидите большую красную кнопку с призывом перетащить на неё файлы и начать пользоваться сервисом.

Складывается ощущение, что регистрация для работы вообще не нужна. В принципе это так – Вы можете сразу же загрузить в облако какие-то свои файлы и даже увидите их в хранилище. Однако без регистрации Ваши загруженные данные будут удалены из хранилища после закрытия странички или браузера:

Поэтому пройдите стандартный процесс регистрации, после чего Вы сразу получаете 50 гигабайт места в облаке совершенно бесплатно!

Mega nz огромное внимание уделят безопасности хранения данных и конфиденциальности. Подробно об этом поговорим чуть позже, а пока укажу на то, что надо обязательно сделать сразу после регистрации.

Это необходимая мера предосторожности, которой не стоит пренебрегать! Согласитесь, будет обидно потерять все свои файлы в облаке лишь потому, что Вы забыли пароль.

В левой части окна в меню нажмите на иконку облака:

Вы окажетесь в своем облачном диске. При помощи инструментов в верхней части окна Вы можете создавать новые папки, заливать туда файлы и даже загружать с компьютера готовые папки с файлами.

Работать с интерфейсом хранилища не сложнее чем с проводником в Windows. Клик правой клавишей мыши на папке или файле вызывает контекстное меню с целым набором возможностей.

С его помощью можно:

Разработчики конечно же учли свой опыт негативный опыт с Megaupload, поэтому при создании публичной ссылки будет показано такое окошко, с условиями которого Вам остается только согласиться:

Сервис не накладывает никаких ограничений на размер загружаемых файлов! В пределах своей квоты в 50 GB Вы можете загрузить тысячи небольших файлов, либо, к примеру, два файла по 25 гигабайт каждый. Однако следует помнить, что сами браузеры имеют функциональные ограничения на размер файлов, которые они могут скачать. Наиболее «уязвимы» в этом плане браузеры Internet Explorer, Firefox и Safari, которые еще полностью не поддерживают HTML5.

К любой папке в своем онлайн хранилище, Вы можете организовать общий доступ (расшарить её). Для этого проделайте следующие манипуляции:

После этого указанному пользователю на email придет письмо с ссылкой для доступа к расшаренной папке.

Помимо доступа к папкам, Вы можете разрешать любым пользователям скачивать из Вашего хранилища какие-то отдельные файлы.

Также в этом окошке можно отдельно скопировать сам ключ дешифрования. В чем же отличие между этими типами ссылок? А оно очень важное!

В первом случае пользователь, перейдя по ссылке, для скачивания файла должен будет ввести в специальное окошко ключ дешифрования, который Вы ему сообщите. А во втором случае, пользователь переходит по ссылке с уже «вшитым» ключом безопасности и может сразу же скачать файл.

Обзор функционала и настроек хранилища, не вошедших в обзор, смотрите в данном видео: